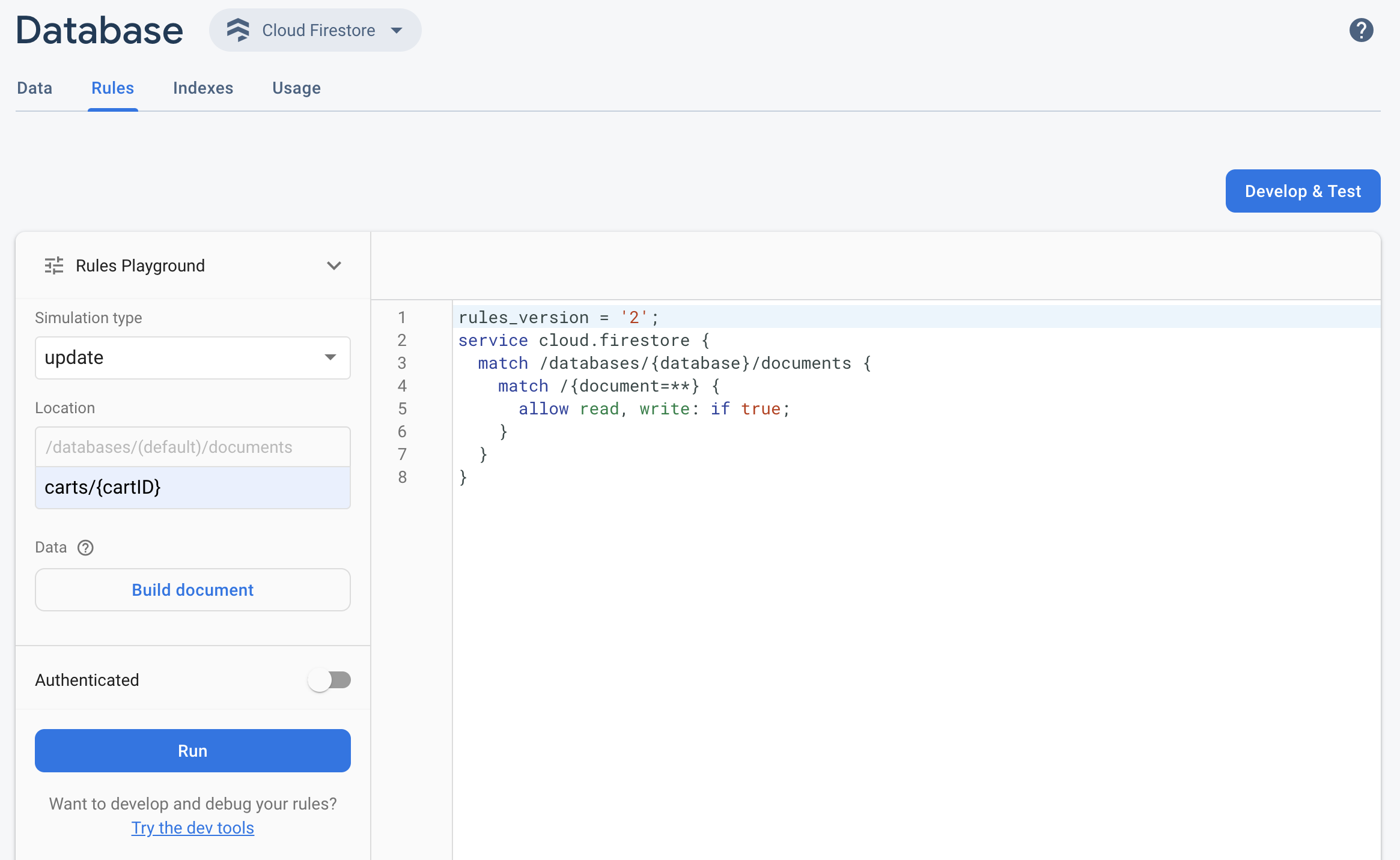

Firebase কনসোলে আপনার আপডেট করা Firebase Security Rules দ্রুত পরীক্ষা করতে, Rules Playground ব্যবহার করুন।

নতুন আচরণ অন্বেষণ করার সময় বা নিয়ম লেখার সাথে সাথে দ্রুত যাচাই করার জন্য রুলস প্লেগ্রাউন্ড একটি সুবিধাজনক টুল। সিমুলেশনের জন্য আপনার সেট করা প্যারামিটার অনুযায়ী অ্যাক্সেস অনুমোদিত বা প্রত্যাখ্যাত হয়েছে কিনা, তা নিশ্চিত করে এটি একটি বার্তা প্রদর্শন করে।

খেলার মাঠের নিয়মগুলো ব্যবহার করুন

- Firebase কনসোল খুলুন এবং আপনার প্রজেক্টটি নির্বাচন করুন।

- তারপর, প্রোডাক্ট নেভিগেশন থেকে নিম্নলিখিতগুলির মধ্যে যেকোনো একটি করুন:

- প্রয়োজন অনুযায়ী Realtime Database , Cloud Firestore বা স্টোরেজ নির্বাচন করুন, তারপর Security Rules এডিটরে যেতে রুলস- এ ক্লিক করুন।

- আপনার সম্পাদনাগুলো সম্পন্ন হয়ে গেলে, এডিটর থেকে 'Rules Playground'-এ ক্লিক করুন।

- রুলস প্লেগ্রাউন্ড সেটিংসে, আপনার পরীক্ষার জন্য বিকল্পগুলি নির্বাচন করুন, যার মধ্যে রয়েছে:

- পড়া বা লেখা পরীক্ষা করা হচ্ছে।

- আপনার ডাটাবেস বা স্টোরেজ বাকেটের একটি নির্দিষ্ট অবস্থান , একটি পাথ হিসাবে।

- প্রমাণীকরণের ধরণ — অপ্রমাণিত, প্রমাণীকৃত বেনামী ব্যবহারকারী, অথবা একটি নির্দিষ্ট ব্যবহারকারী আইডি।

- ডকুমেন্ট-নির্দিষ্ট ডেটা যা আপনার নিয়মাবলীতে সুনির্দিষ্টভাবে উল্লেখ করা থাকে (উদাহরণস্বরূপ, যদি আপনার নিয়মাবলীতে লেখার অনুমতি দেওয়ার আগে একটি নির্দিষ্ট ফিল্ডের উপস্থিতি আবশ্যক হয়)।

- রান-এ ক্লিক করুন এবং এডিটরের উপরের ব্যানারে ফলাফল দেখুন।

নমুনা নিয়মাবলী খেলার মাঠের পরিস্থিতি

নিম্নলিখিত নমুনা দৃশ্যকল্প এবং মৌলিক নিয়মাবলী ব্যবহার করে রুলস প্লেগ্রাউন্ডের আচরণ পরীক্ষা করুন।

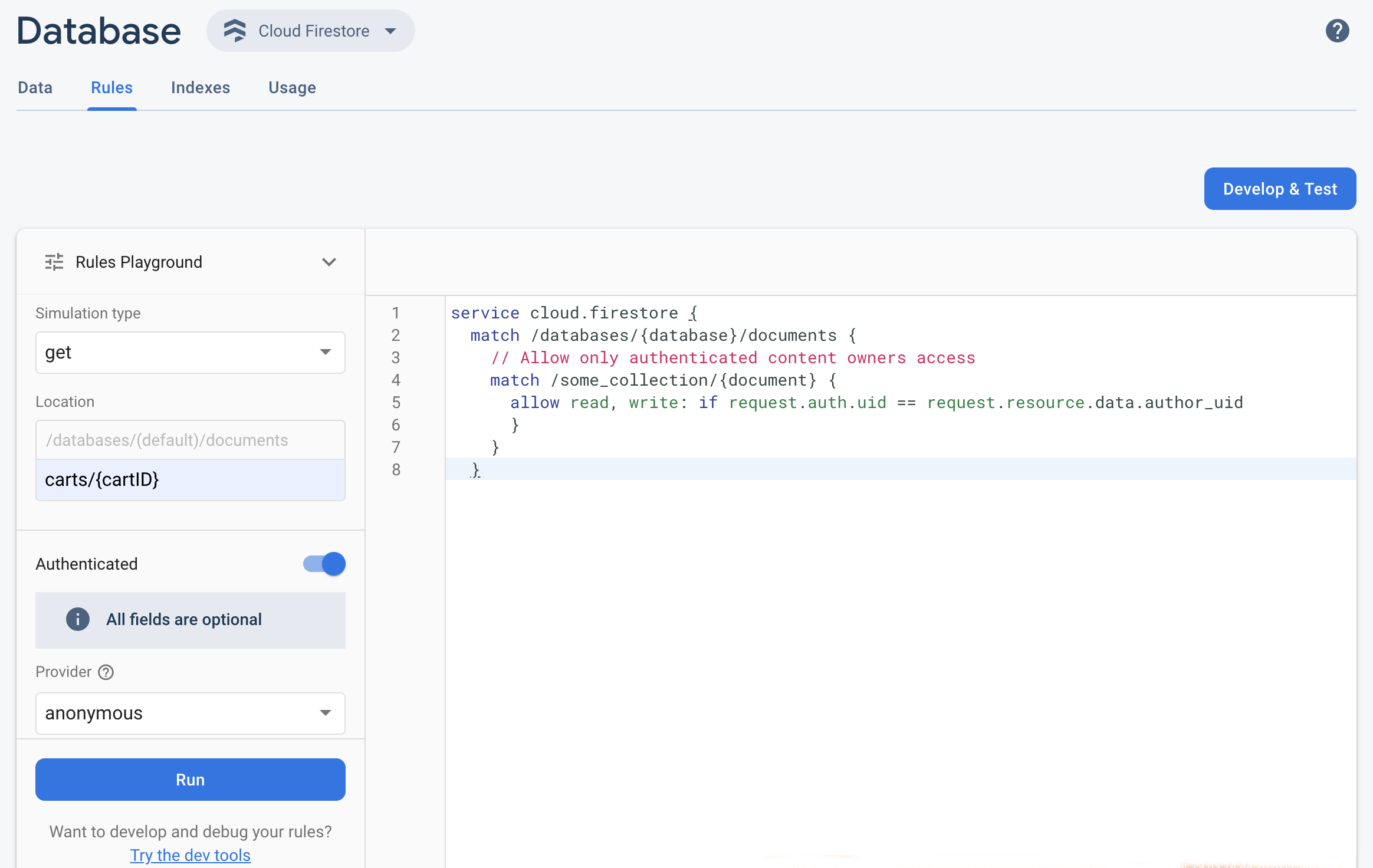

Cloud Firestore

service cloud.firestore {

match /databases/{database}/documents {

// Allow only authenticated content owners access

match /some_collection/{document} {

allow read, write: if request.auth != null && request.auth.uid == request.resource.data.author_uid

}

}

}

Realtime Database

// These rules grant access to a node matching the authenticated // user's ID from the Firebase auth token { "rules": { "users": { "$uid": { ".read": "$uid === auth.uid", ".write": "$uid === auth.uid" } } } }

Cloud Storage

// Grants a user access to a node matching their user ID

service firebase.storage {

match /b/{bucket}/o {

// Files look like: "user/<UID>/file.txt"

match /user/{userId}/{fileName} {

allow read, write: if request.auth != null && request.auth.uid == userId;

}

}

}

Security Rules এডিটরে, প্রদত্ত নিয়মটি যোগ করুন।

সিমুলেশন টাইপ ড্রপ-ডাউন মেনু থেকে ' গেট ' নির্বাচন করুন এবং লোকেশন ফিল্ডে একটি বৈধ পাথ লিখুন।

সিমুলেশন টাইপ ড্রপ-ডাউন মেনু থেকে ' গেট ' নির্বাচন করুন এবং লোকেশন ফিল্ডে একটি বৈধ পাথ লিখুন।অথেনটিকেশন টগলটি অন করুন এবং প্রোভাইডার ড্রপ-ডাউন থেকে একটি অথেনটিকেশন টাইপ নির্বাচন করুন।

ইউজার আইডির বিবরণ প্রবেশ করান এবং রান-এ ক্লিক করুন।

সিমুলেশনের ফলাফল এডিটরের শীর্ষে প্রদর্শিত হয়। আপনার দেওয়া ইউজার আইডির তথ্যের উপর নির্ভর করে, রিডটি সফলভাবে অনুমোদিত বা প্রত্যাখ্যাত হয়েছে তা নিশ্চিত করে আপনি একটি ব্যানার দেখতে পাবেন।