Для быстрой проверки обновленных Firebase Security Rules в консоли Firebase используйте площадку для проверки правил (Rules Playground).

«Площадка правил» — это удобный инструмент для изучения новых вариантов поведения или быстрой проверки правил в процессе их написания. Она отображает сообщение, подтверждающее, что доступ был разрешен или запрещен в соответствии с параметрами, заданными вами для симуляции.

Используйте правила игры.

- Откройте консоль Firebase и выберите свой проект.

- Затем в меню навигации по продукту выполните одно из следующих действий:

- Выберите Realtime Database , Cloud Firestore или Storage в зависимости от ситуации, затем нажмите Rules , чтобы перейти к редактору Security Rules .

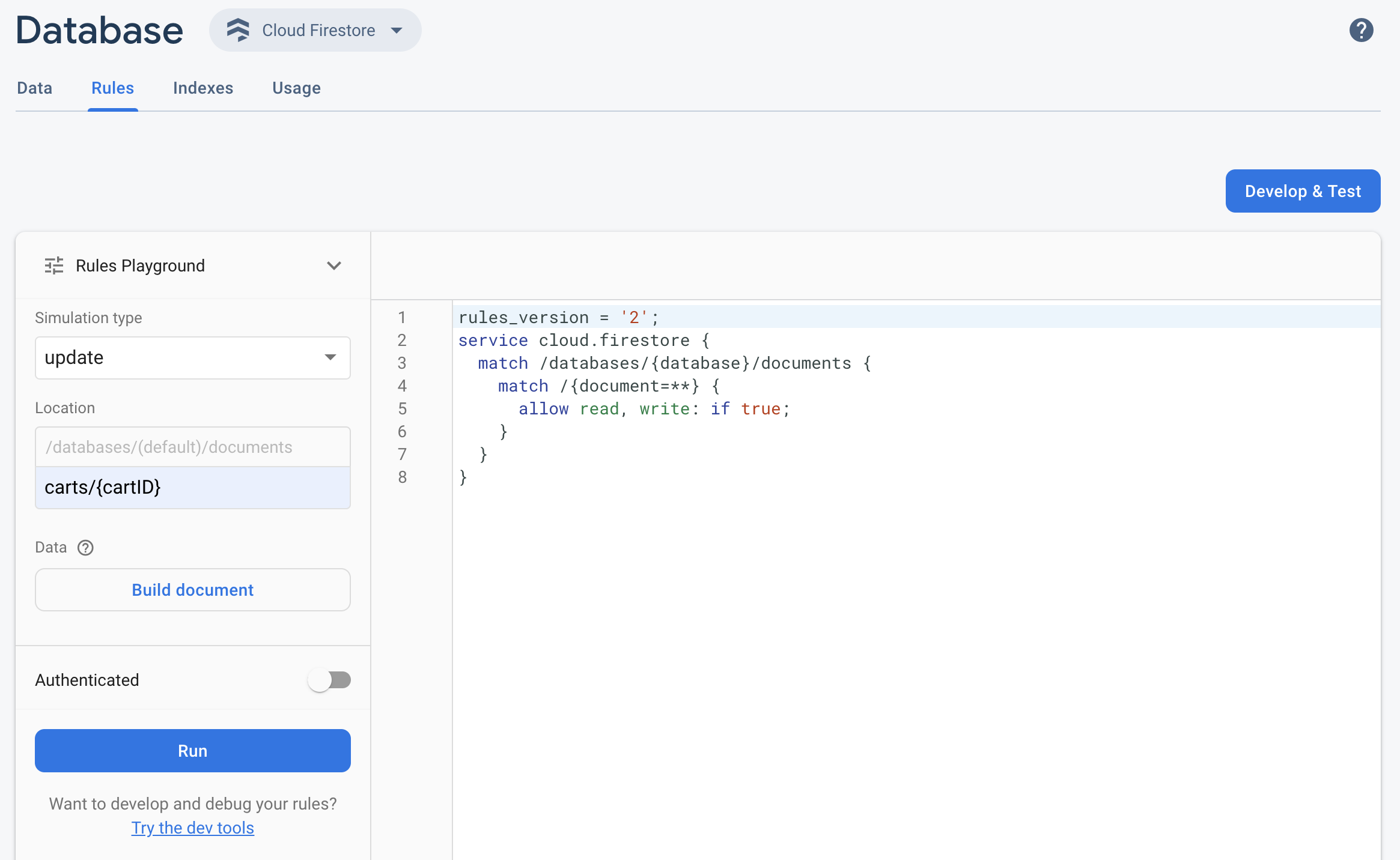

- После внесения изменений нажмите кнопку "Правила игры" в редакторе.

- В настройках «Метода правил» выберите параметры для тестирования, в том числе:

- Проверка операций чтения и записи.

- Укажите конкретное местоположение в вашей базе данных или хранилище в виде пути.

- Тип аутентификации — неаутентифицированный, аутентифицированный анонимный пользователь или конкретный идентификатор пользователя.

- Данные, специфичные для документа, на которые конкретно ссылаются ваши правила (например, если ваши правила требуют наличия определенного поля, прежде чем разрешить запись).

- Нажмите кнопку «Выполнить» и найдите результаты в баннере над редактором.

Пример сценария "Игровая площадка правил"

Проверьте работу среды выполнения правил (Rules Playground) на примере следующего сценария и базовых правил.

Cloud Firestore

service cloud.firestore {

match /databases/{database}/documents {

// Allow only authenticated content owners access

match /some_collection/{document} {

allow read, write: if request.auth != null && request.auth.uid == request.resource.data.author_uid

}

}

}

Realtime Database

// These rules grant access to a node matching the authenticated // user's ID from the Firebase auth token { "rules": { "users": { "$uid": { ".read": "$uid === auth.uid", ".write": "$uid === auth.uid" } } } }

Cloud Storage

// Grants a user access to a node matching their user ID

service firebase.storage {

match /b/{bucket}/o {

// Files look like: "user/<UID>/file.txt"

match /user/{userId}/{fileName} {

allow read, write: if request.auth != null && request.auth.uid == userId;

}

}

}

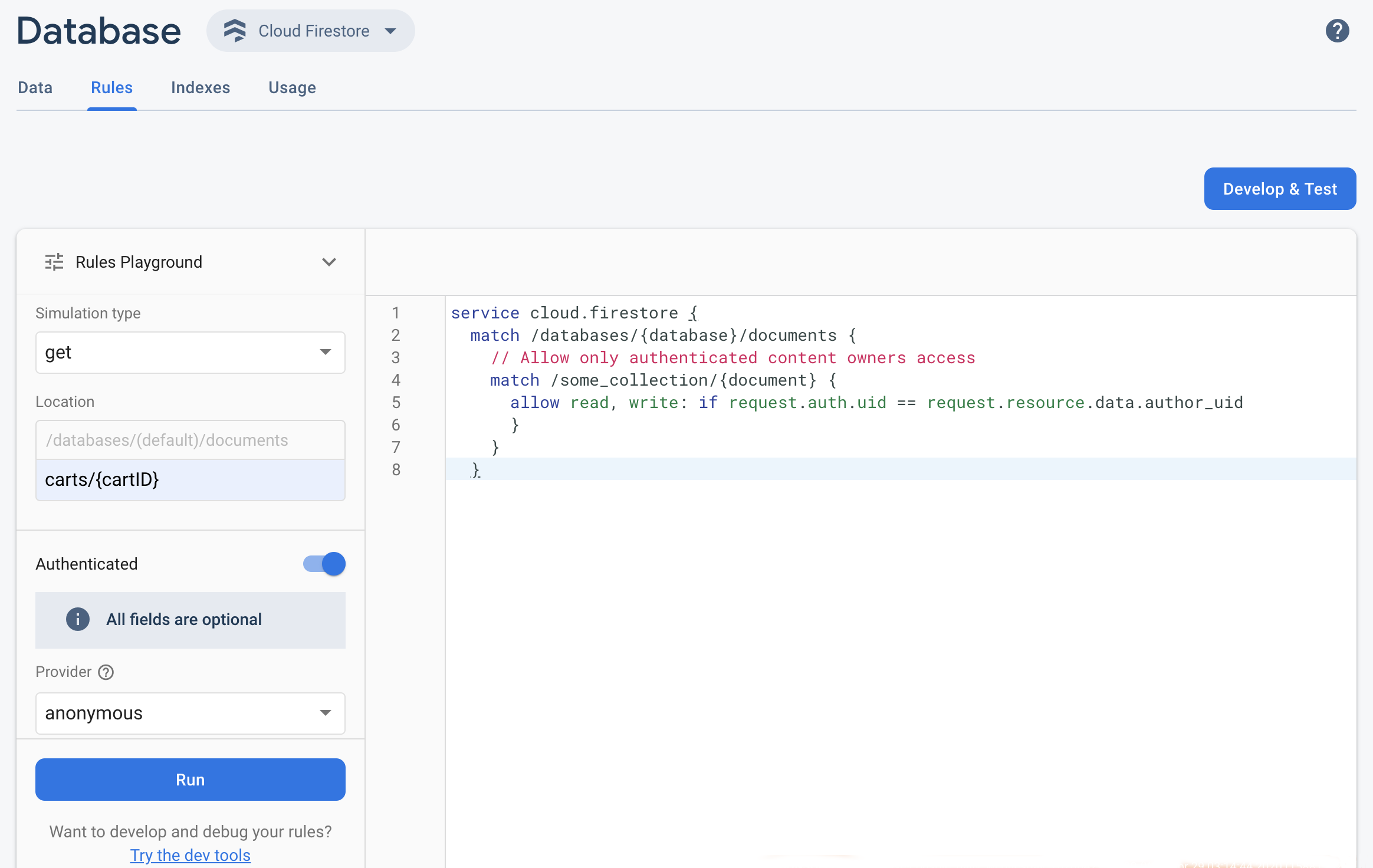

В редакторе Security Rules добавьте указанное правило.

Выберите пункт «Получить » в раскрывающемся меню «Тип моделирования» и введите допустимый путь в поле «Местоположение» .

Выберите пункт «Получить » в раскрывающемся меню «Тип моделирования» и введите допустимый путь в поле «Местоположение» .Включите параметр «Аутентификация» и выберите тип аутентификации из раскрывающегося списка «Поставщик» .

Введите данные идентификатора пользователя и нажмите «Выполнить» .

Результаты моделирования отображаются в верхней части редактора. В зависимости от введенных вами данных идентификатора пользователя вы должны увидеть сообщение, подтверждающее, что чтение было либо успешно разрешено, либо отклонено.