כדי לבדוק במהירות את Firebase Security Rules המעודכן במסוף Firebase, אפשר להשתמש ב-Rules Playground.

ארגז החול של הכללים הוא כלי נוח לשימוש כשבודקים התנהגויות חדשות או כשרוצים לאמת במהירות כללים בזמן הכתיבה שלהם. מוצגת הודעה שמאשרת שהגישה אושרה או נדחתה בהתאם לפרמטרים שהגדרתם לסימולציה.

שימוש בארגז החול של הכללים

- פותחים את מסוף Firebase ובוחרים את הפרויקט.

- לאחר מכן, בתפריט הניווט של המוצר, מבצעים אחת מהפעולות הבאות:

- בוחרים באפשרות Realtime Database, Cloud Firestore או אחסון, לפי הצורך, ואז לוחצים על כללים כדי לעבור אל כלי העריכה Security Rules.

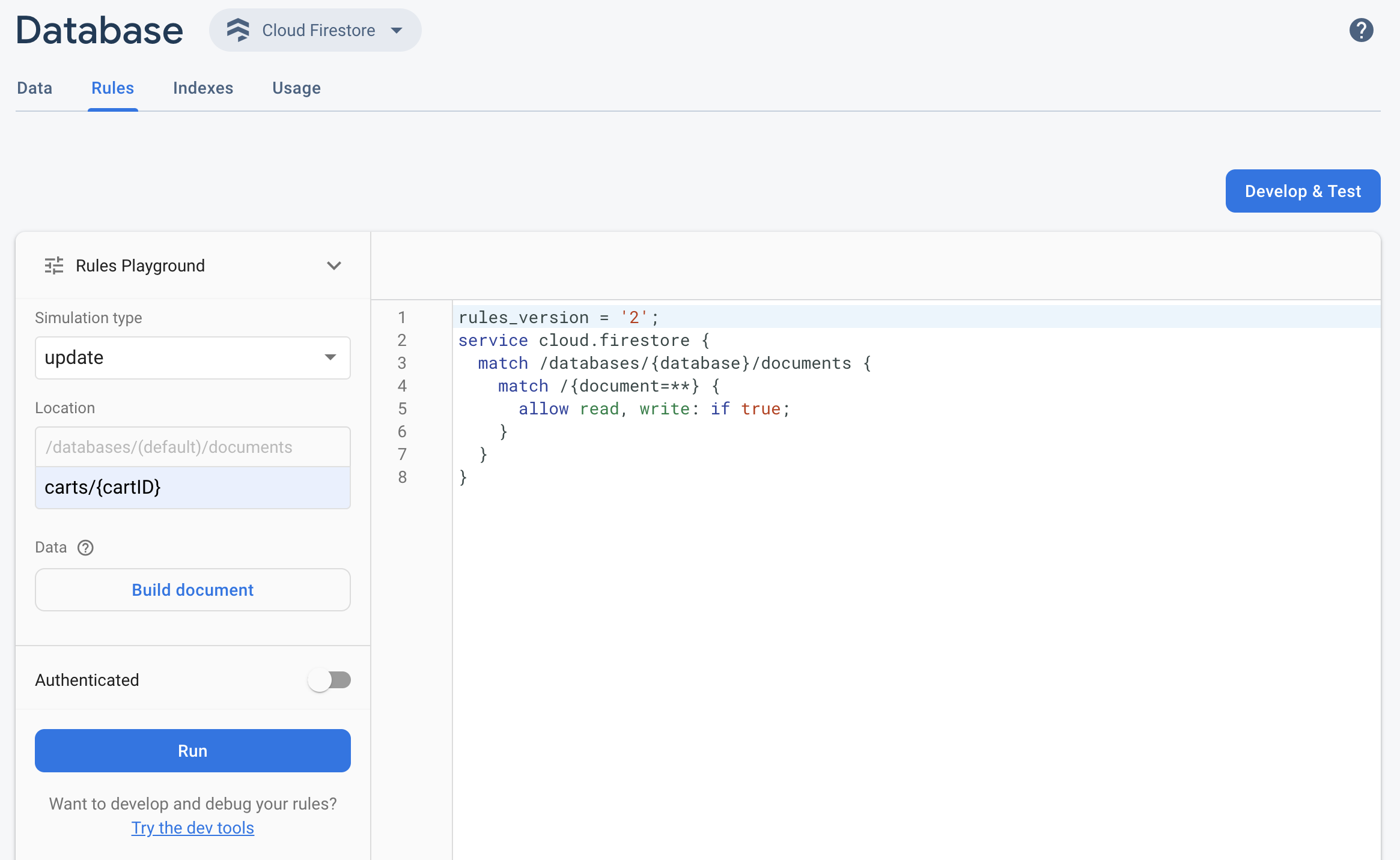

- אחרי שמסיימים לערוך, לוחצים על Rules Playground בכלי העריכה.

- בהגדרות של Rules Playground, בוחרים את האפשרויות לבדיקה, כולל:

- בדיקה של קריאה או כתיבה.

- מיקום ספציפי במסד הנתונים או בקטגוריית האחסון, כנתיב.

- סוג האימות – לא מאומת, משתמש לא רשום מאומת או מזהה משתמש ספציפי.

- נתונים ספציפיים למסמך שהכללים מתייחסים אליהם באופן ספציפי (לדוגמה, אם הכללים דורשים נוכחות של שדה ספציפי לפני שמאפשרים כתיבה).

- לוחצים על הפעלה ומחפשים את התוצאות בבאנר שמעל הכלי לעריכת דוחות.

תרחיש לדוגמה ב-Rules Playground

כדי לבדוק את ההתנהגות של ארגז החול של הכללים, אפשר להשתמש בתרחיש לדוגמה הבא ובכללים בסיסיים.

Cloud Firestore

service cloud.firestore {

match /databases/{database}/documents {

// Allow only authenticated content owners access

match /some_collection/{document} {

allow read, write: if request.auth != null && request.auth.uid == request.resource.data.author_uid

}

}

}

Realtime Database

// These rules grant access to a node matching the authenticated // user's ID from the Firebase auth token { "rules": { "users": { "$uid": { ".read": "$uid === auth.uid", ".write": "$uid === auth.uid" } } } }

Cloud Storage

// Grants a user access to a node matching their user ID

service firebase.storage {

match /b/{bucket}/o {

// Files look like: "user/<UID>/file.txt"

match /user/{userId}/{fileName} {

allow read, write: if request.auth != null && request.auth.uid == userId;

}

}

}

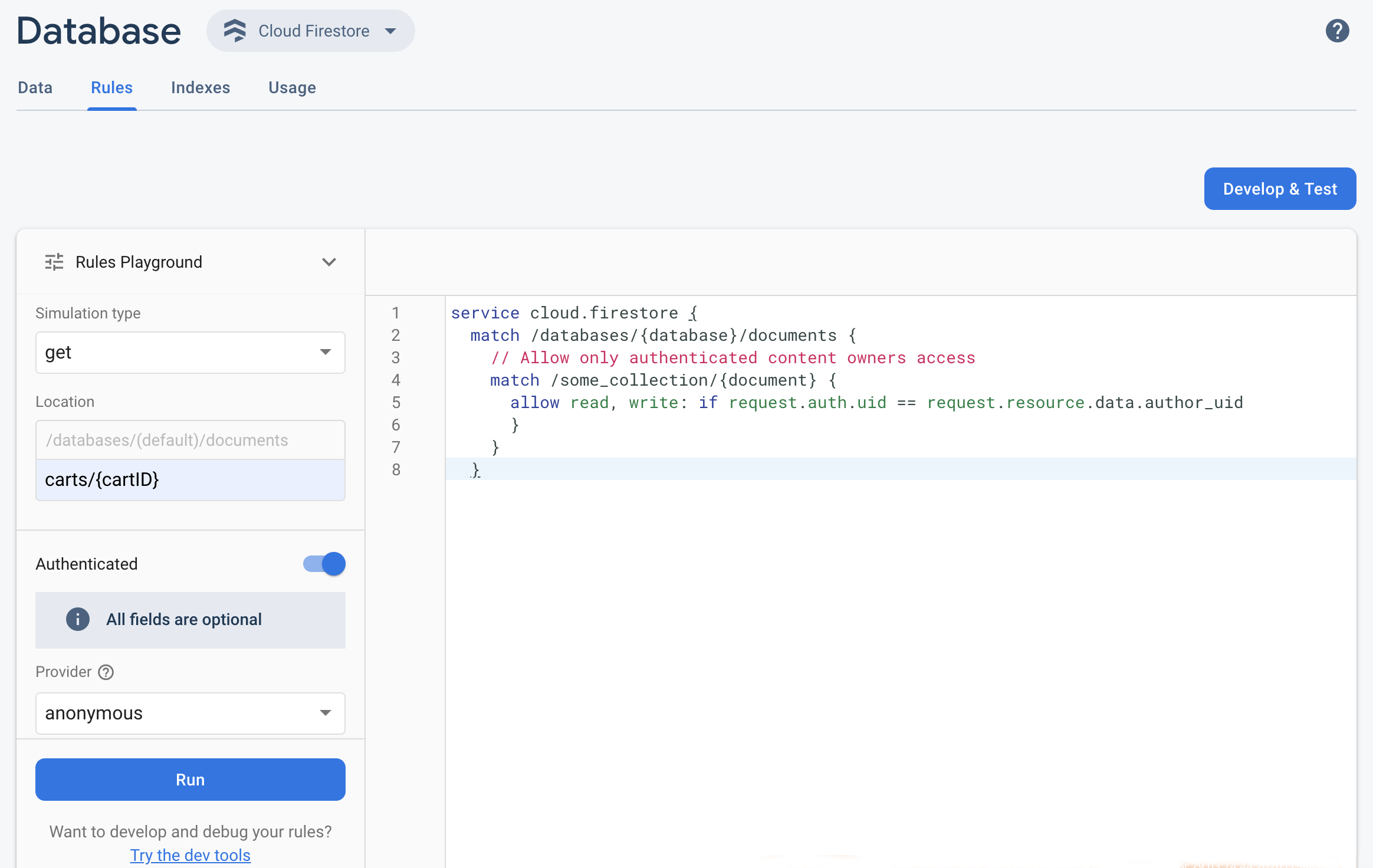

בעורך Security Rules, מוסיפים את הכלל שצוין.

בתפריט הנפתח סוג הסימולציה, בוחרים באפשרות get ומזינים נתיב תקין בשדה מיקום.

בתפריט הנפתח סוג הסימולציה, בוחרים באפשרות get ומזינים נתיב תקין בשדה מיקום.מעבירים את המתג אימות למצב מופעל ובוחרים סוג אימות מהתפריט הנפתח ספק.

מזינים את פרטי מזהה המשתמש ולוחצים על הפעלה.

תוצאות הסימולציה מופיעות בחלק העליון של העורך. בהתאם לפרטי מזהה המשתמש שהזנתם, אמור להופיע באנר שמאשר שהגישה לקריאה אושרה או נדחתה.